Um Sharefile Enterprise mit Active Directory Authentifizierung zu nutzen steht uns SAML über ADFS, NetScaler oder auch ein anderer Identity Provider zur Verfügung. In meinen Lab habe ich hier einen Citrix NetScaler als SAML iDP für die Sharefile Authentifizierung eingerichtet.

Für den Zugang zu meiner Citrix Farm über ein Netscaler Universal Gateway, nutze ich bereits schon eine ganze Weile Censornet SMS Passcode als Multi-Faktor Authentifizierung (um SMS Kosten zu sparen mit einer Soft-Token Lösung). Nun war der Gedanke nah, für die Sharefile Authentifizierung ebenfalls SMS Passcode als Multi-Faktor Authentifizierung zu verwenden.

An dieser Stelle gehe ich davon aus, dass bereits eine funktionierende SMS Passcode Installation mit entsprechendem Microsoft NAP (Radius) Server vorhanden ist und funktioniert.

SAML iDP auf dem NetScaler einrichten

Zuerst benötigen wir eine öffentlich erreichbare URL, die auf unseren NetScaler zeigt. Diese wird von Sharefile als Ziel für die Authentifizierung verwendet. Und natürlich wird diese über SSL/TLS angesprochen und benötigt deshalb auch ein gültiges, öffentlich verifizierbares SSL Zertifikat. Die komplette Beschreibung, wie der NetScaler und die Sharefile Control Pane konfiguriert werden muss, habe ich im folgenden Whitepaper beschrieben.

SAML iDP auf dem NetScaler einrichten

Auch hier gehe ich davon aus, dass die Authentifizierung über SAML an der Sharefile Control Pane bereits funktioniert. Falls nicht, bitte erst das Whitepaper abarbeiten.

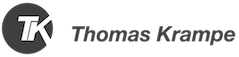

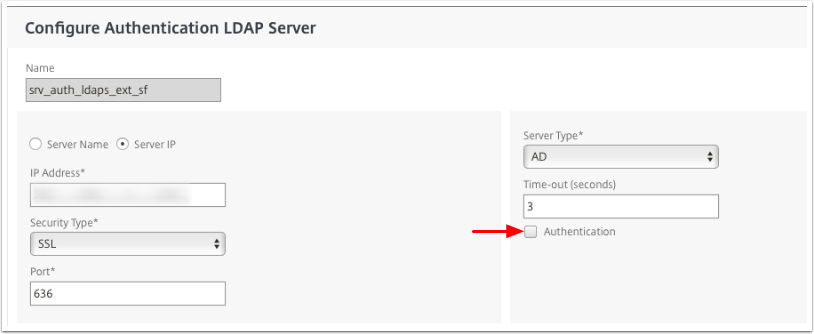

Auf Seite 18 sehen wir den vorhandenen LDAP Server, der die Authentifizierung der Benutzer an unserem Active Directory vornimmt. Diesen werden wir im weiteren Verlauf etwas umkonfigurieren.

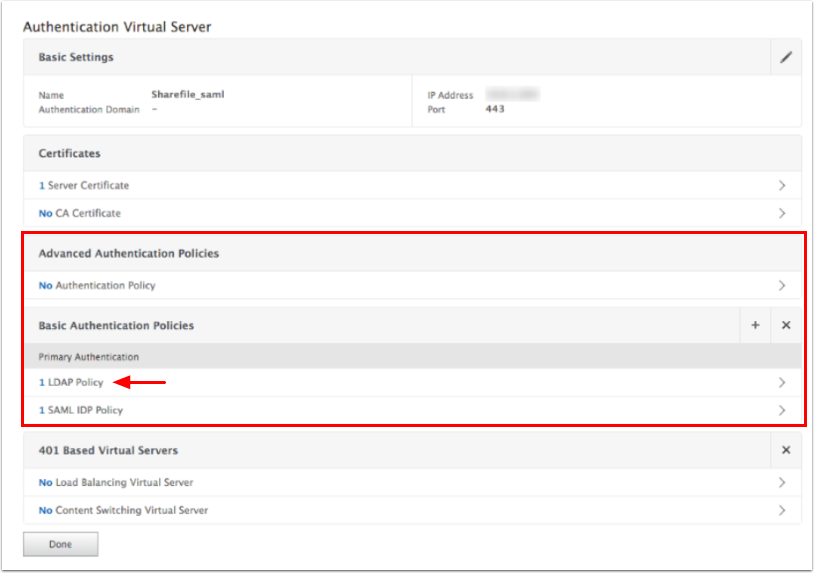

Zuerst benötigen wir natürlich ein Server Objekt das auf unseren SMS Passcode Radius Server zeigt. Unter System -> Authentication -> RADIUS -> Server erstellen wir einen neuen Server. Wir benötigen hier lediglich die IP-Adresse (1) des Servers, den Port (2) sowie das Shared Secret (3) des Radius Servers. Ob auch alles richtig eingetragen wurde und der NetScaler auch mit diesem Radius Server „sprechen“ kann, erfahren wir mit einem Klick auf den Test Connection Button (4).

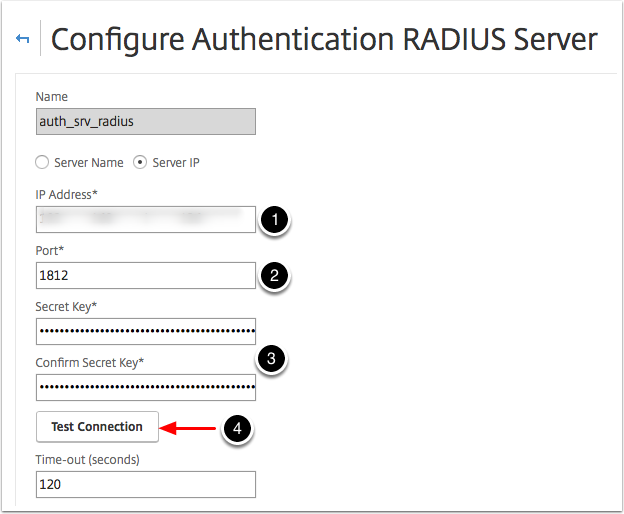

Sollte die Verbindung hier nicht funktionieren, kann es natürlich erstmal an der Firewall liegen, die hier den Port 1812 UDP blockiert. Wesentlich wahrscheinlicher ist aber ein falscher Secret Key. Zum Secret Key gehört allerdings auch, dass der NetScaler (in diesem Fall die NSIP) als Radius Client im NAP Server angelegt wurde.

Funktioniert der Verbindungstest, legen wir noch eine einfache Authentication Policy mit der Expression ns_true an, die auf den zuvor angelegten Server verweist.

Jetzt müssen wir noch den AAA Server, der bisher die Sharefile Authentifizierung übernommen hat, etwas umkonfigurieren. Wir benötigen zwar immer noch den LDAP Server um einige Attribute aus dem Active Directory zu laden. Allerdings soll dieser LDAP Server keine Authentifizierung mehr machen (erledigt ja dann der Radius Server). Dazu öffnen wir den LDAP Server und Entfernen das Häckchen bei Authentication.

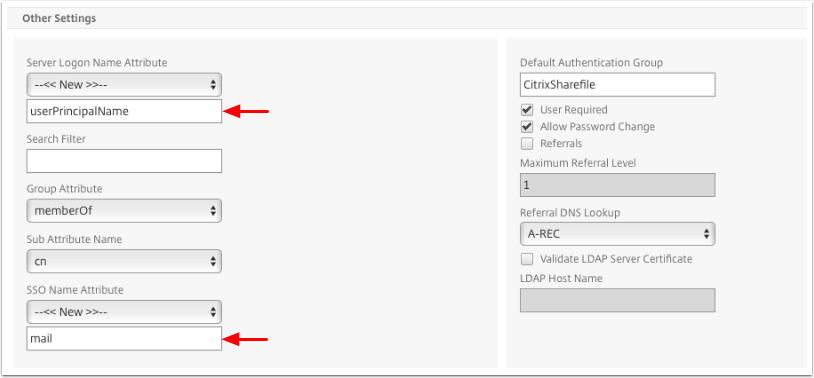

Bevor wir unsere Änderungen übernehmen, müssen wir noch unter Other Settings das Logon Name Attribute sowie das SSO Name Attribute ändern. Der Radius Server erwartet jetzt von uns entweder den User Principal Name oder den SAM Account Name (in meinem Fall der UPN). Für die Anmeldung an Sharefile wird allerdings die E-Mail Adresse verwendet.

Wenden wir uns jetzt dem AAA Server unter Security -> AAA – Application Traffic -> Authentication Virtual Servers zu. Wie im ersten Bild dieses Artikels gezeigt, sollten wir eine Advanced Authentication Policy (wo unsere SAML IDP Policy gebunden ist) und eine Basic Authentication Policy (an die unsere LDAP Policy als Primary gebunden ist) haben. Hier klicken wir zuerst auf die LDAP Policy, selektieren diese und klicken auf Unbind.

Nachdem die LDPA Policy nicht mehr unter Basic Authentication Policies gebunden ist, klicken wir auf das kleine Plus und fügen die zuvor erstellte RADIUS Policy dazu und binden diese. Das ganze wiederholen wir gleich nochmal und binden die LDAP Policy als Secondary.

Der Authentication Virtual Server sollte nun wie im folgenden Screenshot aussehen.

Das war es auch im Prizip schon. Wenn wir alles richtig gemacht haben, sollte die Sharefile Authentifizierung wie im folgenden Video funktionieren.

Hallo Thomas,

danke für den Blogpost, sehr hilfreich. Leider ist der Link zum SAML iDP auf dem NetScaler einrichten wohl abgelaufen, könntest du diesen bitte erneuern? Danke!

Habe ich erneuert, sollte nun wieder funktionieren. Danke für den Hinweis.

Hallo Thomas, leider funktioniert der Link oben nicht mehr. Würdest Du diesen nochmal erneuern?

Danke Dir und viele Grüße.

Erledigt, sollte nun wieder funktionieren.